Взгляните на эту цитату адмирала Грейс Хоппер

«До Второй мировой войны жизнь была проще. После этого у нас были системы »

Итак, что это на самом деле означает? С изобретением систем (компьютерных систем) увеличилось количество различных потребностей в сети, а вместе с сетью появилась идея совместного использования данных. Сегодня, в эпоху глобализации, с развитием информационных технологий, а также легкостью доступа и разработкой хакерских инструментов, возникает потребность в безопасности важных данных. Брандмауэры могут предоставить это, но они никогда не предупреждают администратора о любых атаках. Вот где возникает необходимость в другой системе - своего рода системе обнаружения.

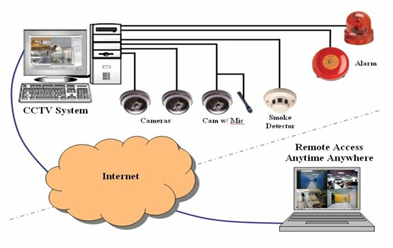

Система обнаружения вторжений - необходимое решение вышеуказанной проблемы. Она похожа на систему охранной сигнализации в вашем доме или любой организации, которая обнаруживает присутствие любого нежелательного вмешательства и предупреждает системного администратора.

Это тип программного обеспечения, которое предназначено для автоматического предупреждения администраторов, когда кто-либо пытается проникнуть через систему, используя вредоносные действия.

Теперь, прежде чем узнать о Система обнаружения вторжений , напомним вкратце о межсетевых экранах.

Брандмауэры - это программы или аппаратные устройства, которые можно использовать для предотвращения любых злонамеренных атак на систему или сеть. По сути, они действуют как фильтры, блокирующие любую информацию, которая может создать угрозу для системы или сети. Они могут либо контролировать небольшое количество содержимого входящего пакета, либо контролировать весь пакет.

Классификация системы обнаружения вторжений:

В зависимости от типа систем, которые защищает IDS:

- Система обнаружения сетевых вторжений : Эта система отслеживает трафик в отдельных сетях или подсетях, постоянно анализируя трафик и сравнивая его с известными атаками в библиотеке. При обнаружении атаки системному администратору отправляется уведомление. Он размещается в основном в важных точках сети, так что он может отслеживать трафик, идущий к различным устройствам в сети и от них. IDS размещается вдоль границы сети или между сетью и сервером. Преимущество этой системы состоит в том, что ее можно легко и недорого развернуть без необходимости загружать каждую систему.

Система обнаружения сетевых вторжений

- Хост-система обнаружения вторжений : Такая система работает в отдельных системах, где сетевое соединение с системой, то есть входящие и исходящие пакеты, постоянно контролируются, а также выполняется аудит системных файлов, и в случае каких-либо несоответствий системный администратор получает уведомление об этом же. Эта система контролирует операционную систему компьютера. IDS установлен на компьютере. Преимущество этой системы в том, что она может точно контролировать всю систему и не требует установки какого-либо другого оборудования.

Хост-система обнаружения вторжений

Исходя из метода работы:

- Система обнаружения вторжений на основе сигнатур : Эта система работает по принципу сопоставления. Данные анализируются и сравниваются с сигнатурами известных атак. В случае совпадения выдается предупреждение. Преимущество этой системы в том, что она имеет большую точность и стандартные сигналы тревоги, понятные пользователю.

Система обнаружения вторжений на основе сигнатур

- Система обнаружения вторжений на основе аномалий : Он состоит из статистической модели обычного сетевого трафика, которая состоит из используемой полосы пропускания, протоколов, определенных для трафика, портов и устройств, которые являются частью сети. Он регулярно отслеживает сетевой трафик и сравнивает его со статистической моделью. В случае какой-либо аномалии или несоответствия администратор будет предупрежден. Преимущество этой системы в том, что она может обнаруживать новые уникальные атаки.

Система обнаружения вторжений на основе аномалий

Основываясь на их функционировании:

- Пассивная система обнаружения вторжений : Он просто определяет тип работы вредоносного ПО и выдает предупреждение системному или сетевому администратору. (То, что мы наблюдали до сих пор!) Затем администратор предпринимает необходимые действия.

Пассивная система обнаружения вторжений

- Реактивная система обнаружения вторжений : Он не только обнаруживает угрозу, но также выполняет определенные действия, сбрасывая подозрительное соединение или блокируя сетевой трафик от подозрительного источника. Это также известно как система предотвращения вторжений.

Типичные особенности системы обнаружения вторжений:

- Он отслеживает и анализирует действия пользователей и системы.

- Он выполняет аудит системных файлов и других конфигураций и операционной системы.

- Оценивает целостность системы и файлов данных.

- Он проводит анализ шаблонов на основе известных атак.

- Обнаруживает ошибки в конфигурации системы.

- Он обнаруживает и предупреждает, если система находится в опасности.

Бесплатное программное обеспечение для обнаружения вторжений

Система обнаружения вторжений Snort

Одним из наиболее широко используемых программ обнаружения вторжений является программное обеспечение Snort. Это сетевое вторжение Программное обеспечение для обнаружения разработан Исходным файлом. Он выполняет анализ трафика в реальном времени и анализ протоколов, сопоставление с образцом и обнаружение различных типов атак.

Система обнаружения вторжений Snort

Система обнаружения вторжений на основе Snort состоит из следующих компонентов:

Компоненты Snort IDS от системы обнаружения вторжений с Snort

- Пакетный декодер : Принимает пакеты из разных сетей и подготавливает их к предварительной обработке или дальнейшим действиям. Он в основном декодирует приходящие сетевые пакеты.

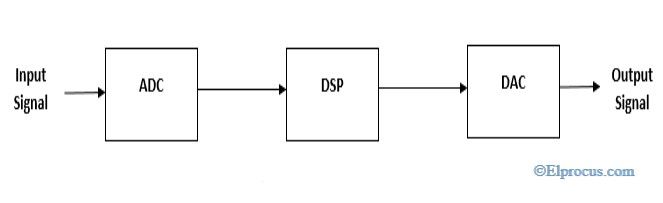

- Препроцессор : Он подготавливает и изменяет пакеты данных, а также выполняет дефрагментацию пакетов данных, декодирует потоки TCP.

- Механизм обнаружения : Выполняет обнаружение пакетов на основе правил Snort. Если какой-либо пакет соответствует правилам, выполняется соответствующее действие, иначе он отбрасывается.

- Система регистрации и оповещения : Обнаруженный пакет либо регистрируется в системных файлах, либо в случае угроз система оповещается.

- Модули вывода : Они контролируют тип вывода из системы регистрации и оповещения.

Преимущества систем обнаружения вторжений

- Сеть или компьютер постоянно контролируются на предмет любого вторжения или атаки.

- Система может быть модифицирована и изменена в соответствии с потребностями конкретных клиентов и может помочь как в устранении внешних, так и внутренних угроз для системы и сети.

- Это эффективно предотвращает повреждение сети.

- Он предоставляет удобный интерфейс, который позволяет легко управлять системами безопасности.

- Любые изменения в файлах и каталогах в системе можно легко обнаружить и сообщить о них.

Единственным недостатком системы обнаружения вторжений является то, что они не могут обнаружить источник атаки, и в любом случае атаки они просто блокируют всю сеть. Если у вас возникнут какие-либо дополнительные вопросы по этой концепции или по электрическим и электронным проектам, оставьте комментарии ниже.